Уже больше полгода в контекстной рекламе Яндекса...

Уже больше полгода в контекстной рекламе Яндекса...

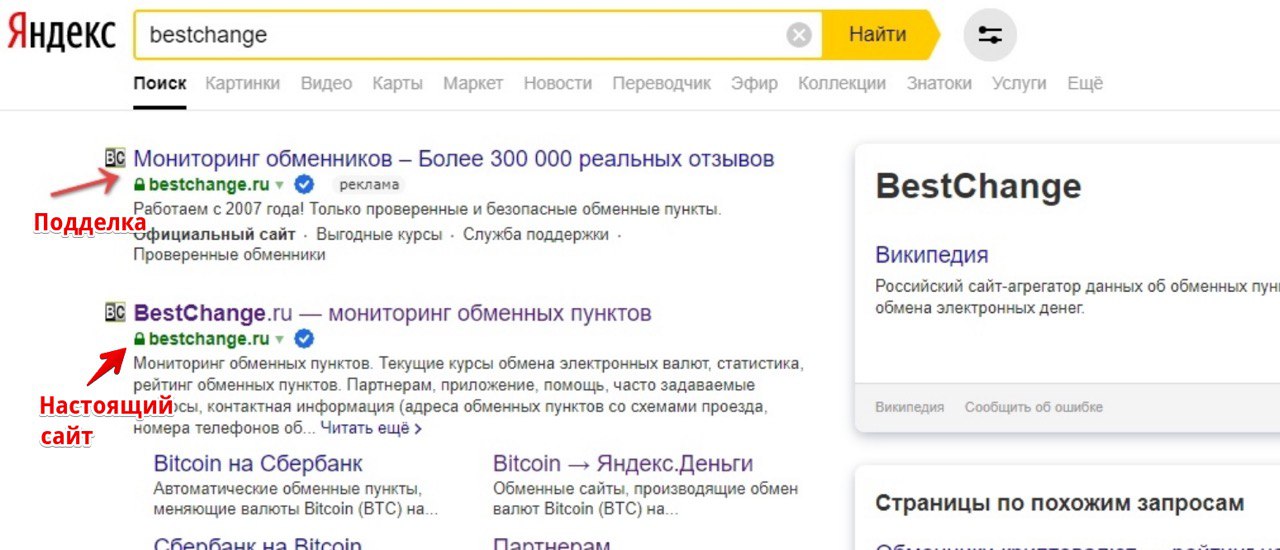

Уже больше полгода в контекстной рекламе Яндекса, злоумышленниками используется жесткая уязвимость с поддельным доменом.

Мошенники уже давно научились с помощью с символов в формате Unicode придавать доменам вид некоторых популярных сайтов.

Они научились не только создавать похожие URL, используя диакритические знаки (точки и черточки под или над буквами), но и нашли способ отображения реального домена в рекламных блоках Яндекса с установленной меткой соответствия.

Поскольку сайт выглядит знакомым, а его адрес в рекламном объявлении правильный и даже подтвержден синей меткой Яндекса, пользователь кликает по рекламе. После перехода по объявлению, открывается уже фишинговая копия с похожим доменом. Точки в адресной строке браузера могут сойти за частицы пыли на мониторе, поэтому ни о чём не подозревающие пользователи переходят на мошеннический сайт и теряют свои деньги.

Подобными мошенническими действиями подвергся популярный агрегатор обменник bestchange.ru, собственно он и рассказал об этой ситуации на своей странице, по ссылке вы можете посмотреть больше скриншотов и прочитать об этом подробнее https://vk.com/bestchange?w=wall-53507345_35483

Судя по комментам, проблема до сих пор не решена Яндексом.

– https://telegra.ph/file/33b79ea818019043cd6f7.jpg

Источник новости https://t.me/internetmajor/347...

40

40